Bezpieczeństwo organizacyjne

Bezpieczeństwo organizacyjne Zapewnij bezpieczeństwo organizacji. Zapewnij bezpieczeństwo informacji i ciągłość działania w perspektywie fizycznej, osobowej i teleinformatycznej. Zapewnij zgodność z wymaganiami prawnymi. Skorzystaj z audytu, usług wdrożenia, zarzadzania ryzykiem i testów oraz podnoszenia świadmości.

Audyt procesora i podprocesora

Dlatego proponujemy profesjonalne sprawdzenie Twoich procesorów i podprocesorów. W ramach pojedynczych zleceń, lub umów ramowych realizujemy audyty podmiotów przetwarzających dane osobowe na Twoje zlecenie.

Zapewnienie zgodności w obszarze współpracy z podmiotami przetwarzającymi (procesorami), sprowadzało się dotychczas do uzupełnienia brakujących umów związanych z powierzaniem przetwarzania danych osobowych. Należy jednak pamiętać, że odpowiedzialność za dobór podmiotów przetwarzających oraz nadzór nad przestrzeganiem przez nich postanowień zawartych w umowach leży po stronie Administratora.

Odpowiedzialność Administratora

Zgodnie z art. 28 RODO, jeżeli przetwarzanie ma być dokonywane w imieniu Administratora, korzysta on wyłącznie z usług takich podmiotów przetwarzających, które zapewniają wystarczające gwarancje wdrożenia odpowiednich środków technicznych i organizacyjnych, by przetwarzanie spełniało wymagania RODO oraz chroniło prawa osób, których dane dotyczą.

Rozporządzenie wskazuje, że podmiot przetwarzający może wykazać wystarczające gwarancję między innymi poprzez stosowanie zatwierdzonego kodeksu postępowania (art. 40 RODO) lub zatwierdzonego mechanizmu certyfikacji (art. 42 RODO).

Jak ją wypełnić?

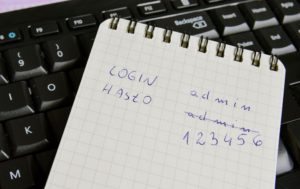

Oba te mechanizmy w Polsce obecnie praktycznie nie funkcjonują. Administratorom nie pozostaje więc nic innego jak samodzielnie pozyskać informację na temat jakości usług swojego procesora. W tym celu, możliwe jest przeprowadzenie audytu w siedzibie podmiotu przetwarzającego, badając zgodność świadczonej usługi z zapisami umowy powierzenia przetwarzania. Audyt podmiotu przetwarzającego pozwala uniknąć kar administracyjnych, które są efektem niebezpośrednich działań organizacji oraz umożliwia ewentualne renegocjowanie umów z procesorami. Audyt ten oczywiście może zostać zrealizowany przez podmiot zewnętrzny na zlecenie Administratora.

Podczas audytu weryfikacji podlegać będzie sposób realizacji zawartej umowy powierzenia przetwarzania danych osobowych.

Podczas audytu weryfikacji podlegać będzie sposób realizacji zawartej umowy powierzenia przetwarzania danych osobowych.

Dlatego zespół Blue Energy składa się zarówno z radców prawnych odpowiadających za obszary formalno-prawne, jak i audytorów posiadających wieloletnie doświadczenie w zakresie zarządzania bezpieczeństwem informacji, jak i audytorów systemów teleinformatycznych.

Dzięki temu jesteśmy w stanie zapewnić rzetelną ocenę spełnienia wymagań prawnych i faktycznego bezpieczeństwa danych osobowych.

Dlatego poza naszym doświadczeniem i wiedzą, wykorzystujemy międzynarodowe standardy, w tym:

- ISO 19011 w obszarze audytu systemów zarządzania,

- ISO/IEC 27001 w obszarze systemowego zarządzania – bezpieczeństwem informacji,

- ISO/IEC 29134 w obszarze oceny skutków dla przetwarzania danych,

- ISO 22301 w obszarze systemowego podejścia do zarządzania ciągłością działania.

oraz posiadane przez naszych konsultantów certyfikaty, które znajdziesz tutaj

Zapewniamy ocenę procesora, stosowanych zabezpieczeń oraz zgodności z umową powierzenia oraz wymaganiami prawnymi.

Zapewniamy ocenę procesora, stosowanych zabezpieczeń oraz zgodności z umową powierzenia oraz wymaganiami prawnymi.

Po badaniu przekazujemy rekomendacje związane z podniesieniem bezpieczeństwa przetwarzania danych osobowych.

Proponujemy wsparcie procesu narzędziem BPM RODO Audyt, które automatyzuje audyt procesorów i podprocesorów.

Jeśli chcesz zautomatyzować zarządzanie ochroną danych osobowych, analizę ryzyka i DPIA zapoznaj się z BPM RODO

Jeśli potrzebujesz wsparcia we wdrożeniu wymagań lub zabezpieczeń dla ochrony danych osobowych zapoznaj się z naszą usługą outsourcingu usługi IOD, w ramach której, konsultant Blue Energy realizuje nie tylko zadania wskazane w artykule 39 RODO, ale i dodatkowe wynikając z naszych doświadczeń i najlepszych praktyk w obszarze bezpieczeństwa informacji.

- Kompleksowe wsparcie w zakresie zgodności z RODO;

- Gwarancja obiektywizmu i wysokich kompetencji;

- Wykorzystanie międzynarodowych standardów;

- Interdyscyplinarny zespół ekspertów z zakresu prawa, informatyki i zabezpieczeń;

- Możliwość okresowego realizowania audytów w ramach umów ramowych.

BPM Rodo to doskonałe narzędzie wspierające w zakresie:

BPM Rodo to doskonałe narzędzie wspierające w zakresie:

- prowadzenia rejestru przetwarzania

- analizy ryzyka i DPIA

- utrzymania rejestru umów powierzenia

- szkoleń i testów

- realizacji wniosków

- i wielu innych.

Zapraszamy do zapoznania się z BPM RODO

Zapraszamy do zapoznania się z naszymi usługami w zakresie wsparcia inspektora, audytu zgodności, czy pełnienia funkcji Inspektora Ochrony danych